Comprendre le Top 10 des vulnérabilités des identités non humaines selon l’OWASP

Dans un monde où les identités numériques prennent une place prépondérante, il est crucial de comprendre les menaces qui pèsent sur elles. L’OWASP, une autorité en matière de cybersécurité, a récemment publié son premier Top 10 des vulnérabilités des identités non humaines. Ce classement est un bon rappel des risques auxquels nous devons prêter attention pour protéger nos systèmes. Découvrons ensemble ces vulnérabilités critiques.

Pourquoi se concentrer sur les identités non humaines ?

Avec la montée en puissance des appareils connectés, des systèmes automatisés et des applications IoT, les identités non humaines jouent un rôle central dans notre infrastructure numérique. Elles permettent une communication fluide entre machines, mais elles sont aussi exposées à divers risques. Comprendre ces vulnérabilités est essentiel pour renforcer la cybersécurité.

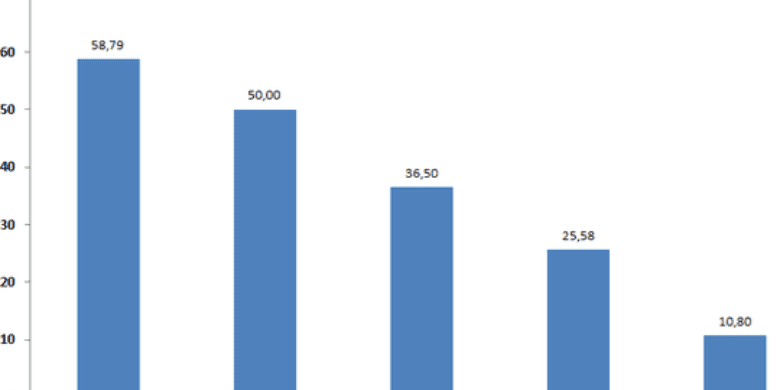

Les principales vulnérabilités identifiées par l’OWASP

- Mauvaise gestion des clés et certificats: Une mauvaise gestion peut entraîner des compromissions sérieuses.

- Identifiants codés en dur: Les garder inexposés est un véritable défi.

- Mauvaise configuration de l’application: Les erreurs de configuration peuvent créer des failles.

- Absence de politique de rotation d’identifiants: Sans rotation régulière, les risques augmentent.

- Mauvaise ségrégation des rôles et permissions: Cela peut mener à des accès non autorisés.

- L’absence de journalisation et de surveillance adéquates: Sans cela, il est difficile de détecter les anomalies.

- Mauvaise gestion des API exposées: Elles peuvent être facilement exploitées si elles sont mal protégées.

- Dépendance excessive aux tiers: Les services tiers peuvent introduire des vulnérabilités supplémentaires.

- Mécanismes d’authentification faibles: Des mécanismes fragiles rendent les systèmes vulnérables.

- Mauvaise mise à jour et gestion des correctifs: L’absence de mises à jour régulières peut laisser les systèmes à la merci des attaques.

Renforcer la sécurité face à ces menaces

Pour atténuer ces vulnérabilités, il est essentiel d’adopter une approche proactive. Assurez-vous que vos politiques de sécurité sont constamment mises à jour, que vos équipes reçoivent une formation adéquate et que vous utilisez des outils modernes pour surveiller et gérer vos systèmes. En étant informé et préparé, vous pouvez réduire considérablement le risque d’exploitation des identités non humaines.

Conclusion : Une vigilance constante est clé

L’initiative de l’OWASP de publier ce Top 10 est un rappel important que les menaces évoluent constamment. En restant vigilant et informé sur les dernières pratiques en matière de cybersécurité, nous pouvons protéger efficacement nos précieuses identités numériques. N’oubliez pas que chaque action compte quand il s’agit de sécurité informatique.